�_Դܛ��©����ȫ�L�U����

��ӡ

��ӡ

һ������

2020��2��,������Ϣ��ȫ©������ƽ�_(CNVD ) �l�����P��Apache Tomcat �����ļ�����©���Ĺ��棬ԓ©���������Tomcat������webappĿ��µ���Ҫ�����ļ���Դ���a�����Д�����й¶����ͬ�r�����ļ��ς����ܣ��t�����Mһ�����F�h�̴��a����(RCE)��ֱ�ӿ��Ʒ�������

Tomcat��Apacheܛ��������µ�һ����Ҫ���_Դܛ������ȫ���ȱ��V��ʹ�ã�����FOFAϵ�y���µĜy�L�����@ʾȫ�����Ќ���300�f��Tomcat���Ռ����_�ţ������vӍT-Secϵ�y�ṩ�Ĕ����@ʾ��������Ӱ푵IJ���AJP�f�h��IP�����s��4�f������������S��ܛ���_Դ��څ�ݳɞ��������_Դܛ���ѽ��ɞ�ܛ������朵���Ҫ�h������ܛ�����B���ɻ�ȱ�ĽM�ɲ��֡�Ȼ����һ�����д�Ҏģ�Ñ����A���_Դܛ�����ڰ�ȫ©�����ݱؕ�Ӱ�����ܛ���ИI�İ�ȫ��

�����_Դܛ���J�R�`�^

��һ���_Դܛ���������Mܛ��

�_Դܛ��ָԴ���a���Ա�����ʹ�õ�ܛ����Դ���a���_���_Դܛ������Ҫ���c֮һ���mȻ�ֵ��_Դܛ���������M�@�ã������_Դܛ������ȫ�����Mܛ�������д������_Դܛ�����Ñ������M�ġ�

�_Դܛ��Ҫ��ܛ���l�Еr����Դ���a����������ζ������һ�������M�ģ�ͬ�����Mܛ��Ҳֻ��ܛ�����M�ṩ�o�Ñ�ʹ�ã�������һ�����_Դ�ġ�

�������_Դܛ�������S��ʹ��

ÿһ���_Դܛ������Ҫ�����_Դ�S���CȥҎ���_Դܛ����ʹ�÷����͙����x�գ��_Դܛ��������ȫ�]�����ƿ����S��ʹ�ã�������������ƾ����_Դܛ�������κ�ʹ�ú���ԓܛ�����˳��J�l���˵�����������Ѕ��c�˵�ؕ�I��

�_Դܛ�����S���C���^������ҏ��s�������������_Դ�S���C��Ҫ��GPL��BSD�ɷN�������ǡ����ʹ���_Դܛ����δ�ܳ��������о��S���CҎ���ę������x�գ�����������֪�R�a����L�U�[����������������Ҫ���_�ԼҮaƷ��˽�д��a��

�������_Դܛ�����]Դܛ����ȫ

�_Դ���������ж�ܛ���aƷ��ȫ�c���ָ�ˣ��_Դ������ζ��һ����ȫ�����ϣ�������_Դܛ���İ�ȫ���¼��l�l��Ҳ�������˂����y�^���еġ��_Դ���ڰ�ȫ�����J֪������Snyk��˾�l���ġ�2019 ���_Դ��ȫ�F���{���桷�@ʾ�����^ȥ����ȑ��ó����©���������L��88%���H2018�����������NPM ����©�����������L��47%����

�_Դܛ�������_�š���ͬ���c�����ɂ��������ԣ�һ���������_�l��������ȫ���R�ͼ��gˮƽ�������a��ܛ��©������һ����Ҳ�o��������ˆT���_Դܛ��ע��ľ�R�����M��ܛ������朹����Ȱ�ȫ�L�U�����О顣

�����_Դܛ��ʹ�ìF��

��һ���@���_���㲻����ܛ���_Դڅ��

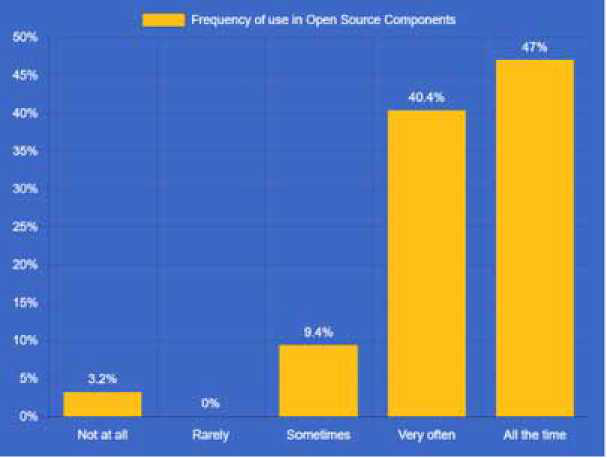

��ǰ��ܛ�����aȫ�������_�l�Ĺ�˾���]�У�������Iͨ�^ʹ�����M���_Դܛ����������ܛ���aƷ��������ȫ�c���������_Դƽ�_White Source�l���ġ��_Դ©�������F���ֻ�ИO�ٔ��_�l�ˆT���ڹ�˾������Ҫ����]��ʹ���_Դܛ����96.8%���_�l�ˆT��ه���_Դܛ�����Ñ������Ԟ��Լ�ُ�I�����̘Iܛ���������H�Ϻܶ��̘Iܛ���ǻ����_Դ�������_�l�����]Դ��ʽ�ṩ�o�Ñ��ġ�

���Gartner���{���@ʾ��99%�ĽM��������Ϣϵ�y��ʹ�����_Դܛ������D1��ʾ��Sonatype��˾��3000����I���_Դܛ��ʹ����rչ�_�^�{�飬�Y������ÿ��ÿ����Iƽ�����d5000�����_Դܛ�����S���_Դ���g�����γ����B����I�Ñ������_Դܛ���ѳɴ����څ���@���_���㲻����

�D1 �_Դ�M����ʹ���l��

�������y�Էֱ��̘I�aƷ�е��_Դ�ɷ�

��ܛ���aƷ��ʹ���߽Ƕȁ�������Iُ�I�ĺܶ��̘Iܛ���������_Դܛ�����̘I����߰l�а档����Ñ��]�����_�����Ҫ���̘Iܛ��������һ�㲻���f����aƷ���Ƿ��漰�_Դ�M�����������Ñ����Q����ȫ�����аl�������Ñ�����Ϣϵ�y�б��ӵ��������_Դܛ�������磬̖�Q�����_�l��ijij�g�[�������^���I�yԇ��s�l�F��Ⱥ����_Դܛ��Chrome��

��ܛ���aƷ�����̵ĽǶȁ�������ǰ��ܛ���_�lģʽ�а������������T���˺ܶ������]�����R���ěQ����ʹ���̘Iܛ���������_Դܛ���Ĕ����y��������ȫ�ʴ_�ĽyӋ���������ߣ�������I��ܛ���_�l�^���У����_Դܛ����ʹ�ñ��^�S�⣬�����߳���������Լ��ĈF����_�l�^����ʹ������Щ�_Դܛ�������B����T�Լ�Ҳ�o���������г��_Դܛ��ʹ����Ρ��ȵ��̘Iܛ�����D���Ñ����к�ϵ�y���\�S�ˆT���ǟo����ȫ֪�������\�е�ܛ���aƷ���Ƿ�������_Դܛ������������Щ�_Դܛ�����@Щ�_Դܛ���Ƿ���ڰ�ȫ©���ȣ��@�͟o���нo��I����Ϣϵ�y��ȥ�˰�ȫ�L�U��

�������lԓվ�����_Դܛ����ȫؓ؟

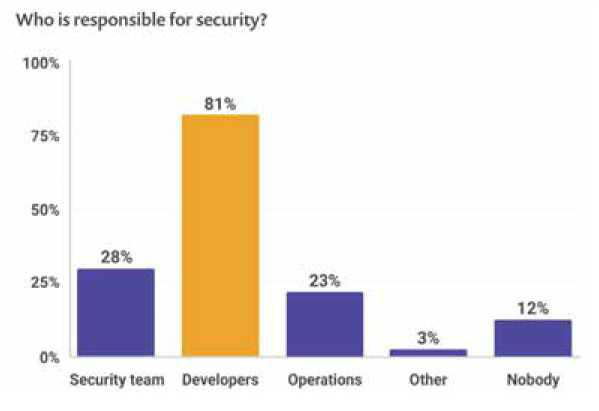

�S������ܛ���_�l�^���У��_Դ�M����ռ��Խ��Խ�ߣ���֮ܛ���_�l�ˆT����ֻ�Pע�Լ��_�l���Dz��ִ��a�İ�ȫ�ԣ���ҕ�˲��õ��_Դ�M���İ�ȫ�|������K���³���ܛ���aƷ��ϵ�y��ȫ���}Խ��Խ�ࡣ����Snyk��˾���{���棬81 %���Ñ��J���_�l�ߑ�ؓ؟�_Դܛ���İ�ȫ�ԣ���D2��ʾ��

�D2 �_�l��ԓ���_Դܛ����ȫؓ؟

���_Դܛ����ʹ�����J��ܛ�����a���^�˺ܶ��C�����ˆT�Ĝyԇ�͌��顣Ȼ�����F����r�Dz��]�ж����ˌ��_Դܛ���Ĵ��a��ȫ�M�Мyԇ�������K��Ѫ��©��������õ����C��ܛ�������̌������u���̘Iܛ���в������_Դܛ��������ȫ؟�β�δ���_Դ���a�ṩ���D�Ƶ�ܛ�������̣�������K߀�����Ñ��Г���ܛ��©�����L�U��

�ġ��_Դܛ��©����ȫ����

�����_Դܛ��ʹ���c�@ȡ�ı����ԣ���֮����ܛ���_�l�ˆT�İ�ȫ���R���������܌��º����_Դܛ���������L�U�����w�������_Դܛ�����ڵİ�ȫ���}���^���أ���ȫ©������Ҫ�Ć��}��ܛ������朹����ʬF����څ�ݣ�ͬ�rȱ��ϵ�y�İ�ȫ����C�ơ�

��һ���_Դ�Ŀ�S�o�ߵİ�ȫ���R�ͼ��g��������R

Snyk��˾ͨ�^���蔵���fӋ��Github���a��ͳ�����͌����^500���_Դ�Ŀ�ľS�o���M���{��l�F��ֻ��8% ���_Դ�Ŀ�S�o�����J�����^�ߵ���Ϣ��ȫ���g���ӽ��딵���_Դ�Ŀ�S�o�ߏā�����Ӌ���a��ֻ��11%�ľS�o��������ÿ���Ȍ��˴��a�����Linux������l���ġ��_Դܛ������朰�ȫ��桷�@ʾ�������_�l�ˆT���_�lܛ���r��δ���ؑ��ó���ȫ��ь��`���_Դ�Ŀ�S�o�ߌ����a��ȫ�|����ҕ����ͼ��g����ˮƽ���㣬�Ǯ�ǰ����_Դܛ����ȫ©������Ҫԭ��

�氲�Ŵ��a��ȫ����Ұl���_Դ�Ŀ�z�yӋ������ͨ�^��3000���ʹ�ñ��^�V�����_Դ�Ŀ�M�Йz�y���l�F���Йz�y�Ŀ�Ŀ��wƽ��ȱ���ܶȞ�14.22/ KLOC����Σȱ���ܶȞ�0.72/KLOC��·����v����ָ����P���ܴa��������վ�_��XSS��ע���ȱ�ݡ�XML�ⲿ���wע�롢���_�^������YԴ������HTTP푑��ؔࡢ��־��������_Դܛ����Ҫ�İ�ȫ�L�U��

2019�꣬Unit42��ȫ�F꠷����� 24000�������_��GitHub�_Դ�Ŀ�����R�e��2328��Ӳ���a�ܴa��2464��API��耺�1998��OAuth���ơ������Pϵ�����ȫ��������I��λ�����y�еȽ��ڙC������Ϣϵ�y������������������_Դ�M�����������������ȫ��ɐ��ӵ�Ӱ푡��D3�е��@�δ��a[5]����һ���_Դϵ�y����Ӳ���a������֧����˽耣�ͨ�^�����g����ֱ�Ӳ鿴���P���Ô�����

����耹������Ҋ���e�`�����nj����Ӳ���a�ڴ��a�һ�������߫@����耣���ͨ�^��Ӌ����֧��ϵ�y�ļ����㷨�Ϳ������g���еļ��ܔ�����

functiiontoSubmit( $ pay m ent) I

Smerld- St hi s->getConf( $ pay montCM_Ord c rldl/memb or .id'); �~��

SpKey = S th is->getConKSp ay me nt[' M _Orderl di.' PmatcKcyR����

Skey = SpKey=r? 'afsvq2mqwc7j0ivukqexrzdQjqBhr:$p Key;

Sret.uri = $this-^>callhackUrl:

Sserver.url - $this^>serverCallbackUrl;

�D3 ����֧������耱�Ӳ���a��Դ���a��

������Խ��Խ��ĺڿͽM���_ʼ�����_Դܛ��

ܛ�����a�^���У����a���ó̶�Խ��Խ�ߣ����N�_�l�������Ď�đ���Խ��Խ�V�����ܶ�ڿͽM��Ҳ���R�����@һ�c����u��Ŀ��������_Դܛ���ϣ������_Դ���aֲ����T���@Щ���a�ď��ö�Խ�ߣ����еĺ��TӰ푷�����Խ�V���Ķ����F��ܛ����������εĹ�����

2019��8�£�Webmin�������ڸ��L�U�h���������©��������Webmin�_�l�ˆT���f����ԓ©�����Ǿ��a�e�`�ĽY�������ǡ�������aע���ܓp�Ę������A�ܘ��С����µġ�Webmin��һ�����ڹ���Linux��UNIXϵ�y�Ļ���Web���_Դܛ�������W�ϴ�s��13�f�_�C��ʹ��Webmin������Shodan���������ռ����ĽyӋ�����@ʾ���н�10�f�_���������\���^���ڡ����T���a���汾��Webminܛ�������������W��ȫ����˾��Ӱ푡�

�������_Դܛ��ȱ��ϵ�y�Ĵ��a��ȫ����C��

���������J�R���_Դܛ����ȫ���}����Ҫ�ԣ�����2006������������ȫ�����_չ�^���_Դܛ�����a�yԇӋ�������������_Դܛ���M�а�ȫ�[���ĺY�x�ͼӹ̡�

����Snyk��˾�Ĉ���@ʾ��37%���_Դ�_�l���ڳ��m���ɣ�CI �����g�]�Ќ�ʩ�κ���͵İ�ȫ�yԇ��54 %���_�l�ߛ]�Ќ�Docker�R���M���κεİ�ȫ�yԇ��

�_Դ���a�в���l�F�µİ�ȫ©�������ܶ��Ŀ�]�в��Ҳ��ޏ�©����푑��C�ơ��_Դ�Ŀ�İ�ȫӛ䛷�ʽҲ�]�����_�Ę˜ʿ�����ѭ��GitHub������ǰ40 �f�Ĺ������a���У��H2.4%���Ŀ�а�ȫ�ęn��

�_Դܛ���ڌ��H����ͨ�^���У������h���gȱ��ϵ�y�İ�ȫ����C�ƣ�������I�Ȳ�Ҳȱ�ٱ�Ҫ�İ�ȫ�z�yҪ���Ҏ��������һ�����_Դ�M�����F��ȫ©�����@Щ���}�M������Ⱦ�o��Щ�̘I�aƷ��Ӱ���Щ�I���I�]���ܽo��һ���ʴ_�Ĵ𰸡�

�塢�L�U���ƴ�ʩ

��һ�����Ҍ���M���_չ�_Դܛ��Դ���a�z�y����

�S���_Դڅ�ݵIJ������Լ��_Դܛ�����̘Iܛ����ռ�ı���Խ��Խ�ߣ��_Դܛ����Ȼ�ѽ��ɞ�ܛ���_�l���P�I���A�Oʩ������_Դܛ���İ�ȫ���}��ԓ���������Ұ�ȫ�ĽǶȁ팦����

���h�������P���T�M���ИI�ջ��A�Ŀ��ЙC���_չ�_Դܛ��Դ���a�z�y���̣������z�y�ijɹ���һ�N��ȫ�ɿصķ�ʽ���̘Iܛ�������̼��P�I��λ����I�������M���ܽ����_Դܛ��©����������и��I��Ӱ푡�

��������I���潨�O�_Դܛ����ȫ�����wϵ

��I��ԓ�����_Դܛ����ȫ�����wϵ�����_�_Դܛ��ʹ�õİ�ȫ����l������ܛ���_�l�A�ξͽ����_Դܛ��ʹ�õĽyһ���ԣ����F�_Դܛ�������ʹ�õĘ˜ʻ���Ҏ�����ͺ�Ҏ����

�������_��Ҫ������_Դܛ�����ڼӏ��汾���ƵĻ��A�ϣ�һ�����_չ��ȫ�L�U�u���z�y����һ������m��ۙ���P��©����r�����ܛ������朹�����

�������Ñ�Ƚ���ܛ����ȫ�B�yԇ�C��

���ѽ��l����ܛ������朹��������������dz��б�Ҫ�_չܛ���Ͼ�ǰ�ĝB�z�y��ͨ�^�������ԵĹ����B�ķ�����˼·���ֶΣ����r�l�Fܛ��ϵ�y�д��ڵİ�ȫ©�����[����������ܛ���Ͼ��oϵ�y�������L�U��

��I���_չܛ����ُ�r�����������_Ҫ���ṩܛ���а������_Դ�M����������ʲô��ʲô�汾��ܛ����Դ����������Օr�M�м��º˲顣

���ģ��z�y�C���ӏ�����ȫ�aƷ���_Դ�M���ęz�y

��Ϣ��ȫ�aƷ����Ҫ��Ϣϵ�y��ȫ���o����Ҫ�M�ɲ��֣��������İ�ȫ�Ԍ�Ӱ���Ҫ��Ϣϵ�y�İ�ȫ���z�y�C����Ҫ��ܛ�������̜ʴ_�ṩ�aƷ�а������_Դ�M������Ϣ����ᘌ��_Դ�M���_չ���T�İ�ȫ�z�y���@��һ��ij���_Դܛ���������ش�İ�ȫ©�����aƷ�z�y�C�����Լ��rѸ�ٵذl����ȫ�A������Ҫ�����P�aƷ�S�̱M���_չ�ޏͣ����������a�����ĮaƷ���Խ���̎�á�

�����Y�Z

��ÿ���̘Iܛ����ʹ���_Դܛ����ʡ�_�l�r�g������˾�ɱ��������؏���܇݆����ܛ����˾���@Щ���a��Ʒ�|�́�Դ�sδ�ض��o���������Pע����ҕ��

�_Դܛ���ѽ��ɞ�W�j���g����Ҫ���A�Oʩ�����e�O�_չ�_Դܛ��Դ���a�z�y���̣��Ƅӽ��O�_Դܛ����ȫ�����wϵ���γ�ܛ����ȫ�B�yԇ���LЧ�C�ơ�

��ԭ�d�ڡ����ܿƌW���g���s־2020��2�¿���