̓�M�C���ݰ�ȫ�о�

��ӡ

��ӡ

��ժ Ҫ�� ̓�M�����g����Ӌ�㌍�F�ṩ�Ñ��`�����pIT�YԴ�����踶�M����ɫ���յĻ��A��̓�M�����g�ܘ���Ҫ�������C��̓�M���Ӻ�̓�M�C3���ֽM�ɣ�ÿ�����ֶ����ڸ��N��ȫ���}������̓�M�C���ݱ��J���nj�̓�M�C��ȫ����ص����{֮һ�������្̓�M�C���ݵ����ģ�ͣ���������F����������̓�M����ȫ���о������չ����

���P�I�~�� ̓�M�� ̓�M�C���� ���ģ�� ���F����

1 ����

��Щ�꣬̓�M�����g���_ԴKVM��XEN��Docker��Kubernetes�����պ�ܛ�����x�W�j������ģ�����_�l���\�S�Ľ��ޣ�Ҳ�Ѹ���İ�ȫ���}���뵽̓�M�����g�С�������A�Oʩ�����գ�Iaas������ƽ�_�Ć��}�Լ��ƹ����̵IJ��ɿض��o̓�M�����g�İ�ȫ���Î�����K����������̓�M����ȫҪ��̓�M�����g����Մ��̓�M�C���������C���YԴ�������C�ṩ��̓�M�C֮�g�������C�c̓�M�C֮�g�ĸ��x��̓�M�C���OӋ������̓�M�C���\�еij����ܱO�غͽ��������C�c����̓�M�C���\�еij������S��̓�M�����g����չ���@�N���x�C�Ʊ����������°�ȫ���}�İl����һ������͵Ĺ��������̓�M�C���ݣ�����2007�꣬�����о��ˆT����������C�c̓�M�C֮�g�ĸ��x�C�Ʊ������ĕr����������ص����{��̓�M�C���ݵĶ��x��ָ̓�M�C���\�еij�������̓�M�C��©��ͻ��̓�M�C��������Hypervisor�����@�������C����ϵ�y������ޣ������������C���\�е�����̓�M�C�����°�ȫ�h���ܘ��ďص��Ɖġ�

̓�M���h���У��ό�̓�M�C�c��̓�M�C�O�����M�н��������F���������YԴ���L�������@�N�����^�̾��ǝ��ڵ�����̓�M�C����©�����P�I��̓�M�C���ݵİl����Դ��̓�M�����g�����İ�ȫ���}����̓�M�������İ�ȫ���}������̓�M�����g�ęC�Ʈa���������̓�M�C���ݵ����ģ�ͺͱ��F����չ�_ӑՓ��

2 ̓�M�C���ݵ����ģ��

̓�M�C���ݷN��࣬ԭ����s�����y�����M�Кw�{���Y����ȡ��ͬ��������С������̓�M��ϵ�y��ָ��̎���ęC�ƺ�ԭ�����Lԇ��ʾ̓�M�C���ݵĸ���ԭ�����̓�M�C���ݵ����ģ�ͣ��l��̓�M�C���ݵĸ�Դ��

2.1 ̓�M�C���ݵ�����C��

����������̓�M�C����ϵ�y�l���������P����ָ���Ո��ԓָ������ɃȺˑBȥ̎��������ijЩ�ؙ�ָ�������Hypervisor̎�����˕r�����߿�����Hypervisor�Ĵ�����©��ʹ��Hypervisor�������ؙ�ָ��a��ָ���B�ķ��أ������Ñ��Bͣ�����˃ȺˑB�������ߌ��F����࣬�S���߿��ԝB��Hypervisor��̓�M�C�������^���Ɖ�̓�M���ĸ��x�C�ƣ�������ݲ�����̓�M�C���ݵ��P�I�C����������B��������ϵ�y���e�Ŀ����ГQ���B��ɸ��x�C�Ƶ��Ɖģ��Ķ�����̓�M���wϵ�İ�ȫ�C�ơ�

̓�M�C������һ�����s��׃���^�̣����һ�γɹ������ݹ�������Ҫ�߂�����4���l����

��1�� һ����©���ăȺˣ�

��2��һ�ο�ƥ��©�������ݣ�

��3�����Ќ������D�Ƶ�Ŀ��λ�õ�������

��4��������Ŀ��λ���ψ������ݹ�����������

���O�Ñ�̎��Ring3��B�����F�������õ�ͨ�����̞飺

��1���Tʹ�Ⱥ��ڸ�ģʽRing0���\����D����Ч�d�ɣ�

��2�������┵���������M�̙��ޣ�

��3�������ކ���һ��Shell�����@ȡroot���ޡ�

����������Ŀ�ģ�

��1���x/������������ļ���

��2��ϵ�y�؆�����Ȼ�\�У�

��3���������ú��T��

2.2 ̓�M�C���ݵ����ģ�͘���

CPUָ����\�м��e�IJ�ͬ�����Ԅ��֞��ؙ�ָ��ͷ��ؙ�ָ�����ؙ�ָ��ֻ��������e���\�У����ؙ�ָ������ڸ������e�Ġ�B���С�����̓�M���͑��C����ϵ�y�Ͳ����\����Ring 0�ϣ�ԭ����Ҫ������e���е�ָ���ֱ�ӈ��У����ǽ���Hypervisor̎����У��@����ָ��Q������ָ������ؙ�ָ�������ָ���������Hypervisor��ֱ�ӈ��С������ؙ�ָ�������ָ���ڣ�ܛ����ȫ̓�M��ģʽ�Ͱ�̓�M��ģʽ����Ҫ�M�Џ��s�������ģ�M�������܈��У�ԓ�y�}��Ӳ���o��̓�M���µõ���Q��

����������̓�M��ϵ�y���Ȟ���Ҫ�������ɲ��֙������������Ñ�ӵ��Ⱥˌӣ��ăȺˌӵ�̓�M���ӡ�������������ʹ�ù����߫@�ø��ߵę��ޣ��\�еĴ��a���e���ߣ�Σ����������քe�o��ȫ̓�M��/��̓�M��ģʽ���ģ�ͺ�Ӳ���o��̓�M��ģʽ���ģ�͡�

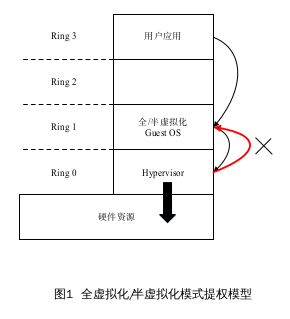

ȫ̓�M��/��̓�M�������ģ����D1��ʾ��

��ȫ̓�M���Ͱ�̓�M��ģʽ�£�����ָ����Ring0���������]�з����Ñ���Ring3�������v����Ring0������ʾ�Ñ��B���ó���ɹ����ݵ�����ؙ༉��

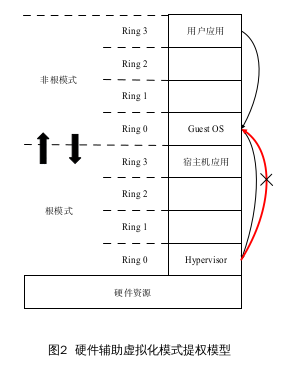

���˜p�pȫ̓�M��ģʽ���ö��M�Ʒ��g���g���������������^���Լ��˷���̓�M��ģʽ��Ҫ��̓�M�C����ϵ�y�����IJ��㣬Ӳ���o��̓�M��ģʽ��2005����F�����ɞ������ձ��ƏV��̓�M��ģʽ�������ģ����D2��ʾ��

��Ӳ���o��̓�M��ģʽ�£��Ǹ�ģʽRing3�����Ñ�����ʹ������ָ���ڸ�ģʽ��Ring0�����к��v����Ring0����ʾ̓�M�C�Ǹ�ģʽ���ó���ɹ����ݵ���ģʽ�����C����ؙ༉��

3 ̓�M�C���ݵı��F����

��ǰ��̓�M�C���ݵķ�]��һ���Ę˜ʣ���������

�Ⱥ��w������ǰ���F��̓�M�C����©������С���ć����⌣�I©����CVE��Common Vulnerabilities and Exposures������©���ͱ�¶����NVD��National Vulnerability Database������©�������죩�Ѽ���Ϣ���������̓�M�C����©���ı��F�������M�з���κ�һ������©���������F������һ��������M�ϣ�����F������Ҫ���֞�����4�����档

3.1 �ܽ^�������

���y�ܽ^������ָͨ�^ռ�M�����������з��վ��̻��߾W�j���������������ķ���Ո��o���õ�푑�����ʹ������̎�ڰc���Ġ�B���ܽ^�������̓�M�C�����c���y�W�j�����еľܽ^���չ��������^�e��̓�M�C�h���У������Ñ���������������ݫ@ȡ�͑�̓�M�C�������O�������������©�������_�^�����Ⱥ˱��������¿͑��C����ֹͣ����������Ӱ������͑�̓�M�C����ɇ��صľܽ^���ա�һ�����͵ľܽ^�������̓�M�C����©����CVE-2019-3887�����ڃȺ�̓�M�C��̓�M��ϵ�y��Kernrel-based Virtual Machine��KVM����Hypervisor�چ���Ƕ��̓�M������r��̎��x2APIC����C���Ĵ�����MSR���L���ķ�ʽ����ȱ�ݡ����@�N��r�£������á�virtualize x2APIC mode���r��L1 guest̓�M�C����ͨ�^L2 guest�L��L0��APIC�Ĵ���ֵ�������߿������ô�©����ʹ���C�Ⱥ˱������Ķ����¾ܽ^���Ն��}��

3.2 �ȴ���xʧЧ���

�ȴ���xʧЧ�����Ҫ�������_�^����Ͷї�����ȣ����_�^�����һ�N�dz��ձ顢�dz�Σ�U��©�����ڸ��N����ϵ�y������ܛ���ЏV�����ڡ����_�^��ϵ�y�еı��F��ʽ�Ƕ��ӵģ����Z�Զ��x��׃�������M���Y���w�����\�Еr�����f���DZ����ھ��_�^�ȵģ�������^���_�^���Ը�����������һ�ο��x���ăȴ�^���_�^��������KĿ�ľ���ϣ��ϵ�y�܈����@�K���x���ȴ����ѽ��������O���õĐ�����a�������T���Z�����惦����ԭ����������a��������M�Ɣ����惦�ڃȴ�ģ�ͬ�ӳ���Ĕ���Ҳ�ڃȴ��У����ֱ�ӏăȴ�Ķ��M����ʽ���ǟo���^����Щ�ǔ�����Щ�Ǵ��a�ģ��@Ҳ�龏�_�^��������ṩ�˿��ܡ�

���þ��_�^������������Ԍ��³����\��ʧ����ϵ�y崙C�������ӵȺ���������_�^�����͵�̓�M�C����©�����t������أ�����������������з��ڙ�ָ���������ȡ��ϵ�y�ؙ࣬�M���M�и��N�Ƿ��������������İ�ȫ��ɇ������{��

CVE-2020-8834���^�µĶї��p�����ݹ�������Power8̎�����ϵ�Linux�Ⱥ��У�KVM��kvmpc{save��restore}tm��ʹ��HSTATE_HOST_R1��R1��B�惦��kvmpcuhv_entry plus�Еr�l���_ͻ�����¶ї��p�ġ������ڿ͑�̓�M�C�Ⱥ˿��g���\�д��a�����Ĺ����߿��Ԍ������C�Ⱥ����C��

3.3 �����������

��������©����ָ����ԓ��ȫ©��ʹ���Լ�ͻ����ԭ�������ƣ��܉�Ƿ��L��������Ϣ������ʹ���Լ��܉������T�ǘӁ��@ȡ����ϵ�y���ƙࡣ����������̓�M�C����©�������͑��C�Ƿ��@ȡ�������C����ϵ�y���ޣ��M�����F��������Ⱥ�Ŀ����������@�N��������Ҫô��Դ��ָ��������e�`�Y����Ҫô��Դ��ϵ�y��ijЩָ���ָᘛ]���A�ȵ����ƶ������ڵę����������ܡ�

CVE-2018-10853̓�M�C����©����һ������������͵Ĵ�������KVM4.18�汾֮ǰ��Linux�Ⱥ˵�Hypervisor̎�l�F��һ������ָ����e�`���ڷ���Ǚ���ָ��r�������z�鮔ǰ�����e������һ���Ǚ����Ñ����M�̿��������@���e�`�������ޡ�

3.4 QEMU�����e�`���

KVM�ăȺ�ģ�K������ϵ�yLinux�Ⱥˣ�����ֱ���ڃȺˑB�ψ��У�һ���Ⱥ�ģ�K���ݣ������������o��Mһ����ࡣ���ǣ��Ⱥ�ģ�K���Ñ����g�M���Ĵ��a���ٺܶ࣬�������y�����֣����ҏČ�ʩ�ĽǶ��v�������ߺ��y�Ŀ͑��C�Ͻ��|������������C�ăȺ˽M����QEMU���ɷ�����˹��ؐ����Fabrice Bellard������������GPL�S���C�ְlԴ�a��ģ�M̎����������ģ�M��ͬ�ܘ���CPU��߀��������Ӳ��ģ�M������ܛ�@�������ڡ����ڡ������W�������ṩ�����IJ���ϵ�y�\������h������QEMU����M���д��a��������Ҳ����f�IJ��֣����O������^���У������׳ɞ鹥���ߵ�������ǰ��QEMU-KVM���Զྀ�̌��FӲ��I/O̓�M����

���磺CVE-2020-25637��©��������libvirt6.8.0֮ǰ�İ汾�У����F�p���Ãȴ憖�}��ԓ���}�l����Ո�����P�����\�е�QEMU��ľW�j�ӿ���Ϣ���^���У�Ӱ��L�������ӳ���������ʹ������ACL�����B�ӵ��x�����ֵĿ͑��ˣ����ܕ����ô�©��ʹlibvirt���o�������������������ϵ�y�ϵę��ޡ�

������4�N̓�M�C���ݵ�����п��Կ������oՓ������ʲô��������K��Ŀ������ֻ࣬���@�ӣ�������������C��Hypervisor�����������������a���Ķ�����Hypervisor������̓�M�C����

4 ̓�M����ȫ�о�չ��

�����OӋ��̓�M�C���ݵ����ģ�ͣ�������̓�M�C���ݵı��F��������ǰ��̓�M�����g�İ�ȫ���{����ȫ�о��c�Լ���ȫ�ܘ����f�������Ǟ����о�̓�M����ȫ��ԇ�D������������{߀��Ó�x��̓�M�����g������ȥ�о����Hϵ�y��ȫ���P���������µ��о�չ�������ȣ�̓�M�����g�����dz�������YԴ����Ӌ���YԴ�ĸ�Ч���ã����������Д����ğoҎ�t̎�����о�̓�M�����g��ȫ����ԓ���䱾���ęC�����������l�������䌦ϵ�y��ɵ�Ӱ푡���Σ�̓�M���Ĺ���ƽ�_�����˸���İ�ȫ���}���������cloudstack��openstack����ƽ�_���ļtñ��RHEV����ƽ�_���_Դ��oVirt����ƽ�_���Լ����Ҹ��Ի����_Դ���a��̓�M������ƽ�_������ˡ��c���f��̓�M�����g�x���˹���ƽ�_�������f�ǹ���ƽ�_�x����̓�M���������^�İ�ȫ���}����ȫ���{̓�M�����gÓ�x�������ęC�������Ǹ�ƫ���˂��yϵ�y��ȫ������ƹ����̮�ǰ���J���Ǵ惦�������ɿص�Դ�^��������̓�M��ϵ�y����ȫ��һ����Ҫԭ���Hһ����ȫ��ϵ�y����ԓ�������|�����ǽ����Լ����a���yԇ�FͰ�ȫ�\�S�Fꠡ��������������ϵ�yÓ�x�����|�������̸�����֪���o�l�ṩ��ϵ�y���o�l�ṩ�˷��գ�����������ϵ�y���OӋ�F�ؓ؟��ֻ���@�Nģʽ���ܽ�Q��粻�ɿصĆ��}����֮��̓�M����ȫ����ϵ�y��ȫ�õ���ҕ��Ҳ����ϵ�y��ȫ���Ȱl���ػ�����

��ԭ�d�ڡ����ܿƌW���g���s־2020��10�¿���