����Web��ȫ���o���۹��g�о�

��ӡ

��ӡ

��ժ Ҫ�� ���yWeb��ȫ���o���g�����`��©���Լ��������ӵȆ��}���۹��g���������Ч���ƴˠ�r������ᘌ�����Web��ȫ���o���۹��g�M���о���������ǰ������Web�۹��g������۹��g��Web��ȫ���o�еđ���ģ�ͣ����M�����о�չ����

1 ����

�S��Web2.0�İlչ��Խ��Խ��Ĺ�˾���������WУ�ȽM���C���_ʼ����Web���g�����ṩ���ա�����Internet Live Stats�yӋ������2021�������ȫ����Webվ�c�����ѳ�18�|��Web���g����Ę˜ʻ������Լ����S����^ʹ��ͨ�_�l���_�lWeb���õ��y�Ƚ��ͣ���ʹ��Web���g�İlչ����ͬ�rҲ�����˺ܶ�Web��ȫ���}����������Ϣ��ȫ©����CNVVD2013����2020����䛵�©��e�yӋ�@ʾ�������漰Web���õ�©���s��17�f����ռ��19%��Web�������Ⱪ¶�ľ��棬ʹ�ù���Web���ý����ɞ�W�j����������c��

���y��Web��ȫ���o���g�����ԑ����ӳ����F��׃����˵�Web������Web���÷�������Web Application Firewall��WAF�������֙z�yϵ�y��Intrusion Detection Systems��IDS���ȷ����ֶ��������û���Ҏ�t�ͻ��ڮ����ęC�Ɓ�z�y�����Web�������@�N������ʽ���ں����@��ȱ�c�������Ҏ�t�ķ����ֶβ��������a�ķ�ʽƥ����֪�Ĺ������@�o�������µĹ����ֶΣ�ͬ�rҲ�����ױ����������@�^�������û��ڮ����ęC�ƣ������և�����ه�ڮ����z�yģ�͵ľ��_�̶ȣ�ģ�͵ļ�����ʌ��ژI��ϵ�y���Ñ��w�Ӱ푺ܴ�

���yWeb��ȫ���o���g�ġ��������ġ����䌍���ԏ����ӷ�����˼·�п��Y��ԭ���y��Web��ȫ���o�^���У����������wһֱվ��ԭ��̎�ڡ����Ӱ��ľ��أ�������ֻ��ͨ�^�������һ�ӌӵġ����ϡ�����������M���IJ������������ӷ�����˼·�У����������ӳ������T�������ߡ��Ӿ������M�������Ƿ��ƹ����ߡ��۹��g�����@��һ�N���ӷ������g�����۹��gδ����֮ǰ�����ܼ�����ق��y���o�ֶΣ������ߵ��J֪���Ǻ������ģ��Ǿ����@�^���Ɖ��@Щ���o�ֶΣ�Ȼ����Ŀ�ˣ��ڼ������۹��g֮�����ߵ��J֪���_�y����鹥����Ŀ���Ƿ��������ĘI��ϵ�y�@����׃�ò���ô�_�����ܿ����ښv��ǧ���f���ϵ�y֮��l�F�ǂ���Ŀ�ˡ��۹��g�ļ��������Ч���Ƃ��yWeb��ȫ���o���g�з������ӵĠ�r���@������Web�������w��ȫ���o������

2 �۹��g����

�۹��g��һ�N���ӷ������g��ͨ�^����]���挍�I�Ք�����ϵ�y���T�_�����ߌ�ʩ������ӛ��乥���О�Ķ��W�������ߵĹ���Ŀ�ĺ����ֶΣ��Դ˲��������挍�I��ϵ�y�İ�ȫ���o������

�۹��g�lչ���v���۹ޡ��۾W���ۈ����A�Ρ��ξ��۹��g���ԣ��о����ݏ���������۹����m���Ե���������۹ĄӑB�Եȣ��@Щ�о���Ŀ�Ķ��Ǟ��������۹����w���T�_������

�۹��g�����佻���̶ȿ��Է֞�ͽ����۹ޡ��߽����۹ͼ��۹ޣ����У����۹��挍�I��ϵ�y������һ�£����Ǖ������ⲿ����O�yӛ䛹��ܡ������������c��ͬ���ֿ��Դ��Է֞鑪�Ì��۹ޡ��W�j�۹ޡ����C�۹ޡ��O���۹ȡ���������B�đ�����Web��ȫ���o�е��۹��g���ڑ��Ì��۹ķ��������挢����Ԕ��չ�_��B��

3 Web��ȫ���o�е��۹��g

��Web��ȫ���������У�����ģʽһ��֞�2�N���Ƕ���Web�����Ͷ���Web�������Ƕ���Web������Ŀ������������©���@ȡ�YԴ��������ͨ�^���{������©���ھ�ȷ�ʽ�������^�µ�©�����÷�ʽ�����ڴ˾���©�����������_�����Ԅӻ����o��e�،����W�ϵ�Web�����M��©��̽�y�c���ã��Դ˫@ȡ����ġ����u���YԴ��������C���ڵV�Լ��M����ʬ�W�j��Ŀ�ġ������@�N������ʽ����ᘌ��ض��Ă��w���߽M�������ԷQ֮��Ƕ���Web�������c֮�������������߾��к����_��Ŀ���ԣ�ᘌ��ض����w���߽M���l��Ĺ����ͷQ�鶨��Web����������Web�����ͷǶ���Web�����ڌ�ʩ�^�������ą^�e���ǹ������H�ԅ��c�ij̶Ȳ�ͬ���ڶ���Web�����У�������������������H�ԅ��c����·Lԇ�����Զ���Web�����Ĺ����ַ�Ҳ�������Ӹ���

������Web��ȫ���o�е��۹��g���鑪���@�ɷN��ͬ��Web����ģʽ��Ҳ�ʬF����ͬ����ʽ�����挢�IJ���ģʽ�����g���c�͑���Ч��3�������B���@�ɷNWeb����ģʽ���۹��g�Į�ͬ��

3.1 ᘌ��Ƕ���Web�������۹��g

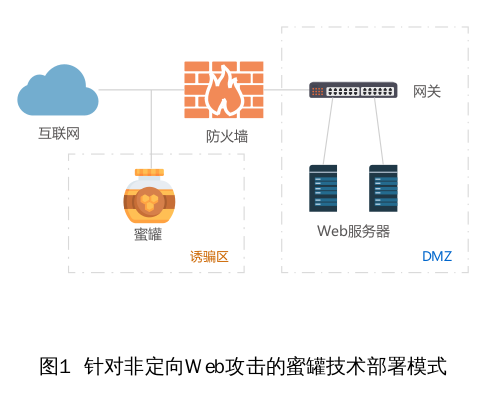

�ڷǶ���Web�����У������Դ�������Ԅӻ������_�����@Щ�����_���]�����_��Ŀ�ˌ��������Ē��衢��C�����W�ϵ�Web���á��@�N����ģʽ�ʬF���Ƕ��ͽ��������������ԑ����@�N����ģʽ���۹��g�ڲ���������c�挍�I��ϵ�y̎��һ��ƽ�е�λ�ã�����ֱ�ӱ�¶�ڻ��W����D1��ʾ������@�Ӳ���ʹ���۹��к���ͨ�I��ϵ�yͬ�ȵĵ�λ����ȻҲ�͕��ɞ�Ƕ���Web������Ŀ�ˡ����۹ޱ��F�������c�����ǵͽ����҄ӑB�Ա��^�����ͽ���������@Щ�Ԅӻ��_�������Ľ�����Ҳ�����ܸߣ��ͽ������ԑ������ӑB���Ǟ����ܑ�����N��ͬ���Ԅӻ����������@�ӵđ��È����£��۹߂�Web�����A����Payload���@��Ч�ܡ�

3.2 ᘌ�����Web�������۹��g

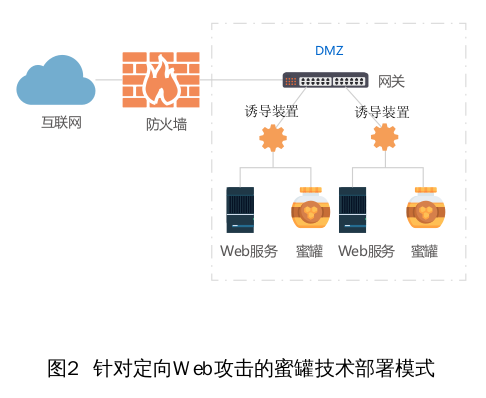

�ڶ���Web�����У��������ɹ������H�텢�c���@�N���������_��Ŀ�ˌ�����پW��퓻���ij���Ӳ��T�Ķ��������Wվ���@�N����ģʽ�����ʬF���Ƕ��߽��������������ԑ����@�N����ģʽ���۹��g�ڿ��g��������D2��ʾ�����T���b�Ùz�y�������������T����һ���c�挍�I��ϵ�y�߶ȷ�����۹ޣ��T���b�ú��۹�ͬ���o���挍�I��ϵ�y���@�N���È����µ��۹��и߽��������[���Ե����c���߽����Ǟ����܉�������M�и���Ľ����О飬һ������Բ��@�������������һ����Ҳ�Ǟ�������������[���ԡ��[���Գ��˸߽��������ṩ֮�⣬Ҳ�����˱O�y�C�Ƶ��[���ԣ��Ա��C�����ߟo�����X���ڴˈ����£��۹��g���˾߂�Web�����A����Payload���@Ч��֮�⣬߀���Ӿ������M�̣��o�谲ȫ���o�ˆT����đ���푑��r�g��

��B��ɷN����ģʽ�µ�Web�۹��g�����팢��Ҫ�͆��۹��g�M��ӑՓ���������Web��ȫ���o���۹��g��ģ�͡�

4 ����Web��ȫ���o���۹��g��ģ��

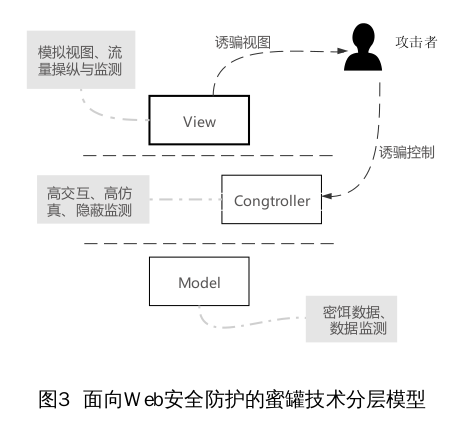

��Web�����_�l�I����һ�N�����ļܘ�ģʽ����MVC������Web����ϵ�y�֞�ģ�͌ӣ�Model�����������ӣ�Controller����ҕ�D�ӣ�View�����ڷ����о���ǰ������Web�۹�l�F��������Web��ȫ�I����۹��gҲ�ɰ����@���Ӟ�����M�Є��֡��۹��g���|���T�_�ͱO�y�������T�_�ͱO�y�l����MVC�IJ�ͬ�A�Σ��Ɍ�Web��ȫ���o�е��۹��g�֞�ҕ�D���۹��g�����ƌ��۹��g�͔������۹��g����ģ��ʾ��D��D3��

���팢���@������һչ�_���f��ÿһ���۹��g�ı��F��ʽ�����c������B����������Web�۹��g��

4.1 ҕ�D���۹��g

ҕ�D���۹��gָ�����T�_��O�y�l����ҕ�D�Ӽ����ϵļ��g�ΑB����Ҫ���F������ģ�M���ܵĵͽ���Web�۹ޡ�ӛ�HTTP������͵ļ��۹ޡ�Web���g������۹ޡ������������۹ȡ�Glastopf��һ���ĵͽ���Web�۹ޣ���ͨ�^���NWeb©�����ģ�M��ģ�M���Web©�������۹�ͨ�^���挍�ĘI��ϵ�yÓ���������ό�����ӛ������ĽM��ʹ��ɞ�һ���۹�ϵ�y��2015�꣬Araujo������USENIX������Ļ���LLVM��DataFlowSanitizer���F����һ�N������Ϣ����Apache Web���g���۹ޣ��ڙz�y�������r�Ԅӌ������ߵľW�j�B���������߂�O�y�����M���ϡ�HFish�۹�ƽ�_�ǻ���Nginx���g���_�l�IJ�������Ԍ��F������վ�c�D�����۹ޡ�2017�꣬Izagirre�����������������ֶ��ڑ��ÌӲٿvHTTPՈ��ע���T�_�����ԙz�y���������������ڷ��������۹��g��

�@��۹��g�ıO�y�Ӵ�̎��ҕ�D�Ӽ����ϵ�λ�ã����@��ӛ䛹����ߌ���Web�۹�ݔ�딵�����������f���^�������С������ڱO�y�Č����^�ߣ��������@���Ĺ����О锵�����y�����Z�x��Ϣ���ͣ����������^��r������Ҫ�Y����������������ʽ�电���ھ���M���o���������@�������Web�۹��g�ıO�y�����ѽ������������^���ƣ�δ�����о���Ҫ�������T�_���Ե��OӋ�Լ��������Z�x�����ķ��������ϡ�

4.2 ���������۹��g

���������۹��g���T�_��O�y�l����ҕ�D��֮�¡�������֮�ϣ���Ҫ������߽���Web�۹ޡ��WվӰ��ϵ�y�ȡ�����HIHAT���Ԍ��F�е�PHP�����D����һ���߽����۹ޣ��mȻ����PHP���Û]�����@����MVC3���Ӽ������D�Q����۹ޱO�y���܌��H���ǰl���ڿ������ӣ����Կ��Ԅ��ֵ��������ӵ��۹��g��2017�꣬ArkTeam��FreeBuf���W��ȫ���´����FIT2017���ϰl���ġ��W�j���_�������ߵ�ԎӋ�����}���v���ᵽ��Ӱ�ӷ��գ������挍�I��ϵ�y��߅����ĸ߶ȷ�����۹�ϵ�y���䱾�|��Ҳ��һ���߽������۹ޣ�����Ҳ�Ɍ��䄝�ֵ����������۹��g������2020�꣬Niakanlahiji�������һ�N���������߽��������Ɯy������ˮƽ���Ķ��鹥�����ṩ���ƻ���Web�۹ށ�����Ի��ߵ�˼·���@�N���������IJ��@��Ҫ�ڿ��������棬�M�����ܫ@ȡ������Z�x��Ϣݔ�뵽�Ɯyģ�ͣ������@�NҲ���Ԛw��������ӵ��۹��g��

���������۹��g���@���Ĺ����О锵�����^��ҕ�D�Ӂ��f�Z�x�����S�������������f�O�yҲ�������y��HIHAT�mȻ�������Ԅӻ��،��F�Б����D����߽����۹ޣ������䌍�F�ęC�Ʋ��Ǻ��[�Σ��c�۹��g�������T�_���ܴ��ڛ_ͻ���ڱO�y�[���������д����������⣬߀�ɻ��ڸ߽������ԫ@ȡ���ĸ��Z�x�������M���Mһ���ķ���������۹����w���T�_�ԡ�

4.3 �������۹��g

�������۹��gƫ���ڔ���������T�_�ͱO�y����Ҫ�����������۹ޡ��������D�ȣ�Ŀǰ���о�������������ǰ�ɷN������۹��g�^�١�NoSQLpot��һ��NoSQL�۹�ܣ�����ģ�M���NoSQL�����죬ӛ䛔���������О飬���ڔ������۹��g��2013�꣬Juels��������ġ�honeywords�����T�_�ַ���ͨ�^�o�������Ñ��O�ó������_�ܴa������ܴa������������honeywords��䛕r�͕��|�l�����|����һ�N���������D��

�������۹��g�A���ڔ������ıO�y���mȻ�O�y�y���������f���Ǻܴ���������Ҫ�cǰ�ɷN������۹��g��Y�ϲ��ܰl�]Ч�ܡ����磬�mȻ�����漰���ܔ����Ĺ����О���f����۹��g��֮��Ч�����nj����Կ��ƞ�Ŀ�ĵĹ����О�͕��@�����֟o�ߡ��@��������۹��g�ĺ��m�о��ɼ������T�_���Ե��OӋ�ϣ���Y�Ͽ��ƌ��۹��g�ռ����ĸ��Z�x�О锵������ᘌ��Ե����ɡ��������D��������۹��g���w���T�_Ч�ܡ�

5 �Y�Z

����ᘌ�����Web��ȫ���o���۹��g�M�����о�����Ŀǰ���yWeb��ȫ���o���g���ڵIJ�����l�������ӷ�����ҕ�Ƿ����ˆ��}���ڵĸ���ԭ����������2�N��ͬWeb����ģʽ�µ�Web�۹��g���M�����Web�۹��g��ģ�͡���ȫ�о������߿ɽ�����ģ���J�R�������F�е�Web�۹��g���l�F�����cȱ�ڣ��M��������M�����c�¼��g��Web���ձ�¶���ľ���ʹ����u�ɞ�W�j�������������c���о�Web�۹��g�����ڹ������ڰl�F�����@���Ӿ��W�j����������ϵ�y���w��ȫ���o�����������h�����x������Web��ȫ���o���۹��g�Mһ�����о����������������T�_�������ԺͱO�y���[���ԣ��������۹����w���T��������

��ԭ�d�ڡ����ܿƌW���g��2021��2�¿���