�W�j��ȫ�ܘ��F��lչڅ��̽ӑ

��ӡ

��ӡ

��ժ Ҫ�� �W�j��ȫ�ܘ���Ҏ���c����ֱ��Ӱ푾W�j���w��ȫ���o��Ч�������˼ӏ���������գ����ď�߅������ܘ����v������ܘ��������μܘ�������Ӌ��ܘ�4����������ˇ�����F�еľW�j��ȫ�ܘ�����B��ÿ�N�ܘ������c�������ԣ��ڴ˻��A�ϣ����W�j��ȫ�wϵ�ܘ�����Ҫ�lչڅ���M���˿��Y��չ�������ڞ���m���P�о��ṩ���慢����

���P�I�~�� �W�j��ȫ�ܘ� ߅����� ����Ӌ�� ���ӷ���

1 ����

��������S����Ϣ���g�ij��m�lչ�͏V�����ã����N�W�j������ʽ�Ͱ�ȫ�¼��ӳ����F���W�j��ȫ���R���������������

������֪��ܛӲ�����_�l���OӋ�^���д���©���y�Ա��⣬����ͬ�NĹ�����ʽʼ�K�ӳ����F����������ڵ��L�Uȱ���yһ��˼���ͷ������W�jϵ�y�]�И����wϵ�Եķ�����ʩ���W�j��ȫ���o�����͕�׃��һ�N�R�r�Եđ����������W�j�\�й����ˆT��Ҫ�����������Բ�ͬ����ͬ�N��y���A�y�Ĺ������������Y����ͬ�������a�Σ�����ɔ�����ʧй�ܺ������a�Ȅt��r���������ˌ��W�j�ȵ���Ҫ��Ϣ���Oʩ�M�б��o���б�Ҫ����һ���wϵ�Եķ��o��ܣ��ڹ����l��֮ǰʹϵ�y���з���������������δȻ��

���緶���ȴև��Ҍ��W�j��ȫ����ҕ�̶�Խ��Խ�ߣ�������C�ơ��e��ȷ���e�O�ƶ��W�j��ȫ���ߣ����������ľW�j��ȫ�wϵ�������W�j��ȫ���o���������磬�ݵ��������_�ѾW�j��ȫ�����ش�ć��Ұ�ȫ���}����Ҫ�΄գ���Ѹ���ھW�j��ȫ�wϵ�γ��˰����W�j���{�����J֪���W�j�������c���y�I�f�{�C�ƺ;W�j���������ȃ��ݵ��Ĵ��wϵ�ܘ���

�������������W�j��ȫ�ܘ��İlչ��r�����ķ������Y�ˇ�����F�еľW�j��ȫ�ܘ�����߅������ܘ����v������ܘ��������μܘ�������Ӌ��ܘ�4�������M����Ԕ����������B��ÿ�N�ܘ������c�������䃞�c���������M����̽ӑ���ڴ˻��A�ϣ����W�j��ȫ�ܘ�����Ҫ�lչڅ���M����չ���Ϳ��Y��

2 ��Ҋ�ľW�j��ȫ�ܘ�

�������ձ��J��W�j��ȫ�ܘ���ԓ��һ���ӑB�ġ��������Ƶ��^�̣����������ˆT���W���M�����L�ڵ��о����������OӋ�˸�ӑB��ȫ�����wϵģ�͡����У���ߴ����Ե�ģ�Ͱ���߅������ܘ����v������ܘ��������μܘ�������Ӌ��ܘ��ȡ�

2.1 ߅������ܘ�

��߅��������ܘ���2012�걻���Ȱ�ȫ��I������������ã�ͨ�^�ھW�j߅��̎�����O������������W�P��·�����������������������ȣ��O���M��K�˵��������ڐ�����a��δ�\�Еr�����䰲ȫ���M���b�����Ķ�����ȵر��ϱ���Ӌ��C�İ�ȫ�����У�4��^�鳣Ҋ��߅��������g�քe�Ƿ��������g�����ذ�ȫ�W�P���g���W�l���g���Լ�̓�M���þW��VPN�����g��

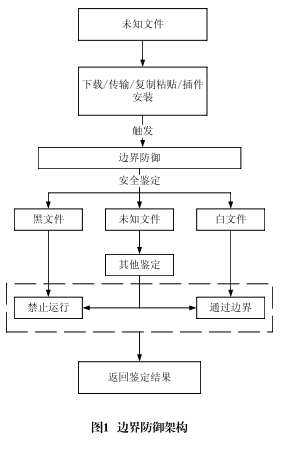

��D1��ʾ��߅������ܘ����Կ����ⲿ�W�j���Ȳ��W�j���L���������Ȳ��W�j��ȫ��߅��������g߀��ͨ�^���M��Ȳ��W�j���ļ��M�а�ȫ�b������ֹ�Ȳ���Ϣ��й���[�Ȳ��W�j��������Ϣ�����ڃ���W֮�g�����Ă�ݔ��횽��^߅�������һ��δ�����S�ľ��ǽ�ֹ�ģ�ֻ�б��ڙ�Ϸ��Ĕ���������߅�����ϵ�y��ȫ���������S�Ĕ������ܴ��^�W�j߅�磬�����˃Ȳ��W�j�����w��ȫ�����⣬߅������ܘ�ͨ�^�ṩ��־ӛ䛣����W�j��ȡ���L���M�бO�،�Ӌ����߅������ܘ��У������߅����o�C���ǃȡ��ⲿ�W�j��Ψһͨ��ͨ������������Ԕ��ӛ�����ᘌ��Ȳ��W�j���L�����γ���������־�ļ����Դ��_���O�،�Ӌ��Ŀ�ġ�

߅������ܘ��ă�����Ҫ������3�����档���ȣ����Կ����b�eδ֪�ļ��Ƿ�ȫ��δ֪�ļ�һ�����_�W�j߅�磬���|�l߅��������䰲ȫ��Ѹ�������Д࣬�Ķ����C��ȫ���o��Ч�ʡ���Σ��o�谲�b���T�Ě���ܛ����������y����ܛ����ϵ�y�YԴ�IJ�����ռ�ã������ϵ�y�YԴ��ͬ�r�˙C�������ã��Ñ����÷��㡣��ͳɱ����F��Ч���������ڂ��y����ܛ���ؿ͑����p���նˣ��͑��ˌ��������ijɱ��߰�����߅������ܘ�ֻ�����÷������ȷ����C�ƣ����ܿ����ⲿ�W�j���Ȳ��W�j���L�������σȲ��W�j�İ�ȫ��

߅������ܘ��mȻ�ھW�j߅��̎�����˷��o�C�ƣ�����������a���ĕr��������ԓ�ܘ��ڮ�ǰ��������һ���ľ����ԡ����ȣ��o���������ԾW�j�Ȳ��İ�ȫ���{������߅������ܘ�ֻ�ھW�j߅��̎�O�÷��o��ʩ��������ȫ���ⲿ���{����߅���⣬���Ȳ������Ñ���ȱ����ȫ���R���Ñ��Ĵ��ڣ������oϵ�y�Ȳ�������ȫ�L�U����Σ��o�������@�^߅������Ĺ�����߅������dž�һ�ġ��o�B�İ�ȫ���o���g��ֻҪ�y���������ļ�ͨ�^ij�N�ֶ��@�^߅������ęz�y��������M��W�j�Ȳ�ɢ�����������{����ϵ�y�İ�ȫ����o��������������������߅������ܘ��У���ͨ���o����������Ͷ���Ȕ������;W�j�������@��ζ�����ڮ�ǰ�Ը��[���ԏ��s�������°�ȫ����ľW�j�h���У�߅����������R���O��Σ�C��

2.2 �v������ܘ�

���ڹ�����ʽ�Ķ����ԣ��κΆ�һ�����C�ƶ������Ԍ���������͵Ĺ������W�j���ڱ����ƵĿ����ԣ���ˡ��v��������ܘ����\���������v�������Ҳ���Q����ȷ��o���ԣ�Defense in Depth��DiD������һ�N���ö��ӻ������Ӵεķ�����ʩ��������Ϣϵ�y��ȫ�IJ��ԣ�����ҪĿ�����ڹ����߳ɹ��Ɖ�ij�N�����C�Ƶ���r�£����܉��������������C���^�m����Ϣϵ�y�ṩ���o��

�v������ܘ��Ļ���˼·�nj���W�j��ȫ���o��ʩ�ЙC�Y�ϣ�ᘌ����o��������m�İ�ȫ��ʩ���γɶ�����o�����ڸ���ȫ���o��ʩ�֧�ֺ��a���£��M���ܵ������ߵ����{���������������������PDRR��Pro-tection,Detection,Reaction,Reco-very��ģ�ͣ������o���z�y��푑����֏�4���������v������ܘ�ͨ�^���@Щ���g��܅^���Ќ�ʩ���ϙC�ƣ����̶ȵؽ����L�U���������������o��Ϣϵ�y�İ�ȫ��

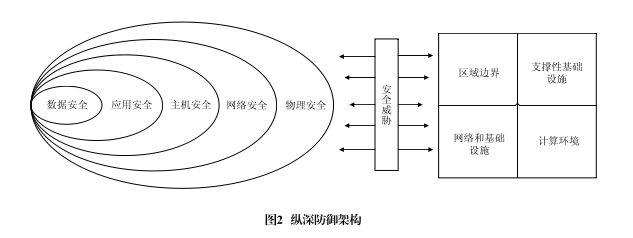

��D2��ʾ���v������ܘ����ǰ�ȫ�O���ϵ�y�ĺ��ζѷe�������ڸ���������ᘌ����Һ����ز������o��z�yϵ�y���γ�ϵ�y�g�ă��ݻ��a���Ķ����F����ȫ�B�ݵ�ȫ���֪���v������ܘ�ͨ�^���c���������c���桢������w���γ�һ�����ӴΡ����w��ȫ��λ�����wϵ���S�o�W�j��ȫ�������c�ɸ���������3�c��

��1�����c���o

����λ����Ҫ�����W�j�ͻ��A�Oʩ���^��߅�硢Ӌ��h����֧���Ի��A�Oʩ��ͨ�^���@4�����c��λ����ȫ��ķ����C�ƣ�����Ϣϵ�y�İ�ȫ�L�U������͡�

��2���ӷ���

�ڹ����ߺ�Ŀ��֮�g������ӷ����C�ƣ�ÿ���C�ƶ��܌��������γ�һ�����ϣ��Ҹ������C���ڹ�������fͬ���a�䡣�����W�j�ČӴλ��wϵ�Y�����Ӳ�����o�͙z�y��ʩ�γ��ˌӴλ��İ�ȫ���ã����ӹ������z�y���ĸ��ʣ��������˹����ɱ���

��3���ּ����o

������Ϣϵ�y�����ֵ���Ҫ�Եȼ����ڌ�����ȫ���������÷��o��ʩ����ƽ��v������ܘ����O�ɱ��Ͱ�ȫ����֮�g���Pϵ��

�v������ܘ��mȻ��˶��ӷ��o���ϣ������ˌ���һ��ȫ�C�Ƶ���ه��������Ȼ����3������ľ����ԡ�

���ȣ����^��ȫ��ʩ����������ȱ���yһ�Ĺ��������ڿv������ܘ�ģ�͌����������Ҫ�أ���ȫ�ˆTһ���l�F�����L�U����Ҫ�����а�ȫ��ʩ�M���������ã������˹�����s�ȡ����ҿv������wϵ�ĸ��ӷ���֮�g�ąfͬ�C�Ʊ��������еęz�y�ֶζ��ǻ���Ҏ�t�ͺڰ����Σ����ڱ��н�������Ŀ�ĵČ��I�ڿͣ������@�N�����wϵҲֻ�Ǖr�g���}��

��Σ�ȱ�����ӷ�����ȫ���{�ęC�ơ��M�ܸ����c�^�����˰�ȫ�z��ͷ�����ʩ�������]�������M�а�ȫ���{�z��ͷ������S��������ʽ�IJ������M�����������IJ���׃������������r���Ӹ��·����C�ƣ��͕����µ��ж��L�U��Ŀǰ��һЩ���T�Á팦���v�����ģʽ�ĸ��W�j�������߿ɱ��p�@ȡ�����¾W�j��������������ӣ������ڿv������ܘ����R��İ�ȫ���{��

��]�п��]̓�M�W�j�ķ������}���v������ܘ�ģ����Ҫᘌ����y������Ϣϵ�y�OӋ���]�п��]�Ɣ�������̓�M��������̓�M�W�j���c��̓�M�W�j�\���ڬF�������W�j֮�ϣ����оW�j߅�珗�ԡ��������ڶ̕��ȄӑB�����������y�v�����ģ����δ���]̓�M�W�j�İ�ȫ���o���}��

2.3 �����μܘ�

�����μܘ���һ�N�˵��˵ľW�j�ܘ������c�Pע���ݡ��{�C���L���������������K�ˡ����C�h���ͻ��B���A�Oʩ���������gί�T��-���I��ԃί�T����ACT-IAC����2019��l���ˡ������ξW�j��ȫ��ǰڅ�ݡ���Zero Trust Cybersecurity Current Trends����ͬ�꣬������������������ί�T���l���������μܘ���Ƥ���������ΰ�ȫ֮·����The Road to Zero Trust Security�������{�ˌ������μܘ�����ҕ��

���y�İ�ȫ����ֻע��߅�籣�o�����ڙ��Ñ��_���^����L�����ޣ��������ε���ҪĿ���ǻ������ݵļ������L�����ƣ��ԑ����������δ���ڙ��ˮƽ�Ƅ��L�U�������εı��|�����»��W�h���������ΰ�ȫ�ܘ������w�Ϳ��w֮�g����һ���������ݵĄӑB�����L������ϵ�y��ԓ�ܘ�����Ҫ���c���Ը����飺�����������L�����ƵĻ��A���I�հ�ȫ�L�������m�������u�����Լ��ӑB�L�����ơ�

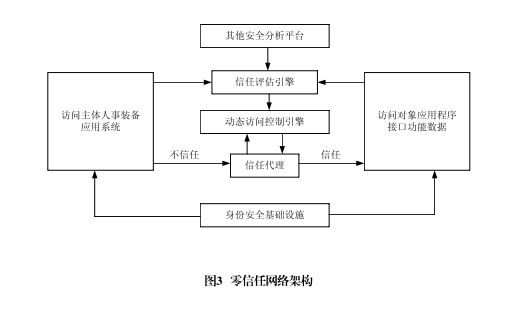

�D3�������ξW�j�ܘ�ʾ��D����D����ʾ���������ξW�j�ܘ��У������������εĻ�ʯ�����˘����������ݶ����ǻ��ھW�jλ�õ��L������ϵ�y��������Ҫ�o�W�j�е��˺��O���x�����������ݣ����\�Еr�Y���R�e���˺��O��혋���L�����w�����O����С�L�����ޡ������μܘ�߀��������3�����c��

��1���I�յİ�ȫ�L���������μܘ������ژI�շ��o��Ę�����ͨ�^�I�շ��o��팍�F���YԴ�ı��o���������μܘ��У����á����ա��ӿں͔������J���ǘI���YԴ��ͨ�^���I�ձ��o�IJ�����Ҫ�����з���Ĭ�J�[�أ������ڙ�Y����С�����_�������з����L��Ո���M�м��ܺ͏����ڙࡣ

��2�����m�������u�������m�������u�����������wϵ�Џğo���н������ε��P�I�ֶΡ�ͨ�^�����u��ģ�ͺ��㷨�����Ԍ��F�������ݵ������u��������ͬ�r��Ҫ�Д��L�������ĭh�����L�U���R�e�L��Ո��Į����О飬���{�������u���Y����

��3���ӑB�L�����ơ��ӑB�L�������������μܘ���ȫ�]�h��������Ҫ�w�F��ͨ�����û��ڽ�ɫ�ę����ƣ�RBAC���ͻ��ڌ��Եę����ƣ�ABAC����Y�ρ팍�F�`����L�����ƻ������������μ��e�팍�F�ӘI���L����ͬ�r�����L�������ĺͭh�������L�U�r�����M���L�����Č��r���A���u���L�����w�����ζȡ�

�����μܘ��P�I�����Č��F��Ҫͨ�^�ض���߉�ܘ��M���팍�F�������εĺ��������Ǜ]���˵ą��c���W�j������O��/ϵ�yĬ�J�����Σ���Ҫ�����J�C���ڙ��ؘ��L�����Ƶ����λ��A����IP��ַ�����C������λ�á��W�j�Ȳ���������ő{�C������������L�����Ʒ�ʽ�����I��ȫϵ�y�ܘ��ġ��W�j���Ļ��������������Ļ��������ı��|Ҫ���ǻ������ݺͭh���������L�����ڶ�������������ИO��ă��ݡ�

�����μܘ��ľ�������Ҫ���F�ڙ����С����r���c���ƾ���֮�g��ì�ܡ�����̎���y�ȵȷ��档

�������μܘ��У�����������Ҫ��Q�������YԴ�L�����ڙ����һ������������F���}�����I���B�m�Ժ͔�����ȫ�Զ����a���^���Ӱ푣�����OӋ�_�l�߿����ԵIJ������棬���������I����һ���о������c������Σ������μܘ���Ҫ�������M�Ќ��rУͨ�^���r�O���J�C�Ñ����О飬�ӑB�{���ڙ�ķ������������Ԉ����c�c�������棬��Ҫ�������r���ƣ���Ҫ������С�����ľ��ʶȣ��oՓ���㷨������߀���J�C߉���涼���R���^������𡣴��⣬�����εij���Ⱥܴ�̶�ȡ�Q�ڌ����P�������ռ��������c̎��������������Ҫ���O�䡢�Ñ������á��vʷ�О�ĸ�����M���ռ�����ɢ�Ĕ�����Դ���������Ĝʴ_�ԡ������ȡ���ʽ���ȷ�����چ��}���ڽ�Q�����ռ����^�V���w�����惦�Ȇ��}����Ҫ��Ч�،��@Щ�����M��̎����ԓ�^�̌�����������㷨������Ҫ��dz��ߡ���ˣ��OӋ���F��Ч�Ĕ���̎���㷨��Ҳ�������μܘ���Ҫ���c�Pע�Ć��}��

2.4 ����Ӌ��ܘ�

����Ӌ��ܘ��ĺ����ǻ��ڿ����ҿɿ��O�䣬���O���ṩ�o��ϵ�y��B���C�������α����x�錦ϵ�y��B�����������J���ǰ�ȫ�ģ�����Ҫ����ƽ�_ģ�K��TPM���п����ҿɿ��Č��w���ṩ���Pϵ�y��B�Ŀ����C����TPMҎ���ɷQ�����Ӌ��M����TCG���ć��H�˜ʽM���S�o���_�l��TCG���H�l����TPMҎ����߀�l�����Ƅӿ���ģ�K��MTM�������Ŷ�������A�Oʩ�Ϳ��žW�j�B�ӡ�

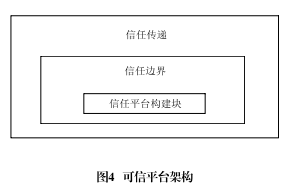

����ƽ�_�Ļ����������һ�����θ����������Ǻ���һ��ϵ�y�Ŀ��Ŷȡ�TCGҎ���е����θ��Y���˜y�����θ���RTM�����惦���θ���RTS���͈�����θ���RTR����RTM��һ��������Ӌ��ƽ�_���������ٵ�ָ����@Щָ��J���ǿ����εģ����ڜy��ϵ�y�������Ծ�ꇡ��ڵ��͵��_ʽӋ��C�ϣ�RTM�ǻ���ݔ��ݔ��ϵ�y��BIOS����һ���֣����@�N��r�£������Q��y�����εĺ��ĸ���CRTM����RTS��RTR���ڪ������Խo�����ҿɿ���Ӌ���O�䣬ԓӋ���O������A���x��ָ����ṩ�����J�C���C�����ܣ��@�N�O��Q�����ƽ�_ģ�K��TPM�������f���α���Ļ���ԭ���ǣ�������w����ƽ�_��TPM����Ҳ��������y��������ƽ�_�ܘ���D4��ʾ��

����ƽ�_TPM���ă������ڰ�ȫ���Ӻ͈��������F�A�εĿ���Ӌ��ᳱ�ǏĿ�����X�͑���ƽ�_��,�������漰�ˏV�����о��͑����I����Ҫ�����P�I���g����Փ���A�͑��õ�3�����档�P�I���gָ����Ӌ���ϵ�y�Y����TPM��ϵ�y�Y��������Ӌ���е��ܴa���g������朼��g���εĶ���������ܛ���Ϳ��žW�j����Փ���A��������Ӌ��ģ�͡������ԵĶ�����Փ���������Փ�Ϳ���ܛ����Փ������Ӌ�㼼�g�đ����ǿ���Ӌ��lչ�ĸ���Ŀ�ġ�����Ӌ�㼼�g�c�aƷ��Ҫ��������̄ա�������ա���ȫ�L�U���������ְ���������ȫ�z�y�c����푑����I��

����TPM�OӋĿ�ˣ������Ԟ靓�ڵġ���ȫ�Ҳ����ƽ⡱�Ĕ��ְ�����(DRM)����ṩһ��ƽ�_��Ȼ��ͬ�r�����lӋ��C���ƙ�Ć��}���Ķ����w��TPM���ڵ��������ԣ��簲ȫ���ӡ���ȫ�惦�ͼ�����耵İ�ȫ������Ŀǰ��Խ��Խ�����X�͑��˾��Ѓ��õ�TPM�����@Щģ�K�еĴֲ�δ������Ե��Ñ��ã����⣬ʹ��TPM���ܞ��Ñ��ṩ���Ӱ�ȫ���[˽���յđ��ó����ࡣ��ˣ���K�Ñ��ƺ��]�г�ֵ����ɷe�Oʹ��TPM��M���䰲ȫ���[˽Ҫ��

�S����Ӌ��ƽ�_����ه�������ӣ�TPM�����ṩ��ȫӋ��ƽ�_����l�]Խ��Խ��Ҫ�����á����⣬��ͨ�Ñ�Ҳ�_ʼ���R�����܌�����������TPM�ĝ��ڰ�ȫ���}��Ȼ�����mȻTPM�IJ��ÿ��ܕ����ӣ���ԓҎ����δ�S��Ӌ�㼼�g��׃������׃��

3 ��ȫ�wϵ�ܘ��İlչڅ��

�S����Ӌ�㡢���W���Ƅӻ��W���˹����ܡ������^�K朵ȼ��g���w�ٰlչ�����y�İ�ȫ�wϵ�ܘ��ѽ��y�ԝM�������®��ľW�j��ȫ����ͬ�r���W�j���R���ӳ����F����������ʽ��ᘌ��������𣬽�����������F�˶�N���;W�j��ȫ���o���g���錦���y��ȫ�wϵ�ܘ����a�䣬���о��д����Ե������ӷ������g����ȫ�B�ݸ�֪���g�ȡ�

3.1 ���ӷ������g

����������y��ȫ���o��������ϵ�y����ģ��ԾW�j߅�����o���c�ġ�Ӳ��ܛ�ġ�߅������wϵ�����y�ġ��o�B�ĸ��ȫ�C�Ɵo���m���ӑB׃���ľW�j��ȫ�h�����䱾�|�ϰl�]���ǡ�����������̽�y�������ã�һ���������{ͻ��߅���M��Ȳ��W�j���䱻�ӷ����C�ƌ���ͬ̓�O�����⣬���ӷ���ȱ�ٌ��W��δ֪�ęM���Ƅ����{�đ������Ժͷ���k���������߂䌦�������{�������������Դ�����������o�����������m��δ֪�W�j������

�c���ӷ�����ȣ��W�j���ӷ�����Proactive Defense�������A�y�Ժ������ԣ�������ͼ��g�ѽ����������������硢�W�g��ȏV���Pע���ɞ�W�j��ȫ�I����о����c�����ӷ����ֶ���Ҫ�Ƿ�����ᘌ������߹����О����Ӳ�ȡҎ���ԡ����_�Եķ������g������C�����ܽ^�����_�ȣ��C���\�þW�j�ӑB׃���;W�j���_�ȷ������ڹ����О錦��Ϣϵ�y�l��Ӱ�֮ǰ���ɔ_�������J֪�����@���ڹ���ɲ��������ӑB�{���������ԣ���׃���y�����wϵ�����ӑ������IJ������档

Ŀǰ�W�j���ӷ�����̎���о�̽���A�Σ������Ⱥ�߀�]�И˜ʻ��Ķ��x���I���ձ���ܵ�������������ȫ�����о�������2016����������ӷ������x�����ӷ�����̎�ڂ��y�ı��ӷ������M��֮�g��һϵ�����ӷ����ֶΡ������������҇����ӷ������g��Փ�о����^�����S�����ӷ������g�����M�lչ���҇����P�о��C�����^��������ӷ������g��Փ���a�I���ԭ��ϵ�y���̘I�aƷ���౻�аl���ã����д����Ե��ДM�B�������g���Ї��ƌWԺ��Ϣ�����о����ġ��W�j���g����ʽ���ӷ��������g�ȡ��S�����ӷ������g�a�I����u���죬�������ӷ������g��Ҏģ������څ�V�������ӷ������g�ֶ�Ҳ�ڇ��Ҽ��W�j���o�΄��аl�]���P�I���ã�����Ч���@����

3.2 ��ȫ�B�ݸ�֪���g

�W�j��ȫ�wϵ�ܘ��еľW�j��ȫ�aƷ���O�䡢�W�j�������Ȳ�ͬ�S���ṩ�˾W�j�Ŀv������ֶΣ���Ŀǰ�ĬF���Dz�ͬ�W�j��ȫ�aƷ��������aƷ�gȱ����Ч�fͬ�����ɼ����\�Д����Լ����ɵĴ����W�j�澯�¼��o���P���Ñ��挦�����ĸ澯�¼��y��̎����Ҳ�o�����հ�ȫ�B�ݵ�ȫ�֡���ȫ�B�ݸ�֪���g���Ǟ��˳ʬF�W�j��ȫ�wϵ�����w��r���������ⲿ������ĵ������������W�j�����Եķ��o�������挦�Ȳ������r�ķ�ʧй��������

�W�j�B�ݸ�֪��Cyberspace Situational Awareness��CSA���ĸ�����1999����Tim Bass�״���������x���ڴ�Ҏģ�W�j�h���Ќ�����W�j�B�ݰl��׃����Ҫ���M�Ы@ȡ�����⡢չʾ�Լ����lչڅ���M���A�y���Ķ������Q�ߺ��Єӡ�������2003���_ʼ���ƾW�j���g�B�ݸ�֪ϵ�y������˹̹������2013�꣬�����3�ε�����������˹̹1�����������ķ������g���M�Ю��������z�y�Ϳ��wڅ�ݷ�����������˹̹2��������Ȱ�������DPI�����g���F�����О������������˹̹3������֮ǰ�ļ��g���Y�ϾW�j�������e������������������Ɍ��r�ظ�֪�W�j���A�Oʩ���R�����{������Ѹ�ٵز�ȡǡ���Č��ߡ�����2019��9�£�����76�������C����ȫ���F�ˡ�����˹̹3��Ӌ���Ļ���������

�ڇ��ȣ���ȫ�B�ݸ�֪���g�İlչҲ�ܵ��߶���ҕ��2021���҇��W�j��ȫ��Ҫ��Ҏ���P�I��Ϣ���A�Oʩ��ȫ���o�l���������_�ᵽ���������P�I��Ϣ���A�Oʩ�\�Р�r����ȫ�B�ݣ��A��ͨ��W�j��ȫ���{���[����ָ�����ð�ȫ�����������������꣬�����ھW�j��ȫ�B�ݸ�֪������д����Ե��о��Թ������������h���µľW�j��ȫ�B�ݸ�֪�u�������������������ȌW���ľW�j������������z�y������������Լ����W�j��ȫ���{��֪�P�I���g���о������ǣ�Ŀǰ���еľW�j�B�ݸ�֪ϵ�y��Ȼ����������Դ��һ���y����،��F�Ć��}������Խ��Խ�����I��λ�_ʼ���R���W�j��ȫ�B�ݸ�֪���g���ھW�j�L�U�l�F���A�y��푑�����Ҫ�ԣ����ȵİ�ȫ�S�̽�Щ�꼊���Ƴ��������������푑�����ȫ���ŵđB�ݸ�֪ϵ�y�����V�����������������ڡ�����������ȶ����ИI���S���W�j��ȫ�B�ݸ�֪���g�İlչ���䌢�ھW�j��ȫ���o����Խ��Խ��Ҫ�����á�

4 �Y�Z

�S���W�j��ȫ���o���g�ď��s�����W�j��ȫ�wϵ�Ę������LJ�������о����c���w�{���v���W�j��ȫ���o�wϵ�Ľ��O���ܺ����������N��ȫ�aƷ�įB�ӣ�������Ҫ�Y�ϲ�ͬ�W�j�ܘ����I�Ց��ù��е����ԣ�����N��ȫ�C���M���ЙC�ںϣ��γ�һ�ׄӑB����Ч��ȫ������w�����wϵ���W�j��ȫ���o���O��һ���L�ڡ�ѭ��u�M���^�̣��S���W�j���g�IJ���lչ����Ȼ�����F���N�µ����{����ˣ���Ϣ��ȫ���o���OҲ���S֮�������ƺ��{�������ܘ���һ�����o�W�j��Ϣ��ȫ���~���F�ڡ�

��ԭ�d�ڡ����ܿƌW���g���s־2022��8�¿���